Surfer anonymement ne devrait pas être un luxe dans un pays démocratique. En effet, dans nos contrées occidentales, la vie privée est un élément fondamental, et presque tout le monde est d’accord sur ce point. Avec Tor Browser, devenez gratuitement quasi invisible sur le web.

Tor Browser, le fils rebelle de Firefox

Bien mieux qu’un VPN pour passer sous les radars

Cela sera développé plus loin, mais Tor est un Firefox remanié pour ne rien laisser sortir. Pour surfer anonymement, c’est de loin le meilleur outil. A la fin de cet article, un match entre Tor Browser et les VPN aura lieu.

Tout est relatif, la cyber-sécurité aussi

Bien sûr, il y a des limites à ne pas franchir, et ici notre propos est uniquement de ne pas être suivi à la trace par les magnats du web ou autres traqueurs fous. La technique que nous allons vous enseigner ici est parfaite pour ne pas être épié sur le net, mais autant vous le dire tout de suite : elle n’est pas infaillible. Heureusement d’ailleurs, ce qui signifie concrètement que si vous vous livrez à des trucs dégueulasses comme la pédopornographie, le terrorisme etc., vous n’êtes pas à l’abri.

Version portable ou installation ?

Vous aurez peut être le choix entre installer Tor et le télécharger en version portable. Cela veut simplement dire qu’une fois téléchargé, il sera sous forme de dossiers contenant les fichiers de Tor, et que vous pourrez mettre sur une clé USB, un disque dur ou n’importe quel périphérique de stockage externe.

💡Si vous avez choisi la version portable, il y a un raccourci avec ; mais vous pouvez entrer dans le dossier directement et démarrer le fichier firefox.exe.

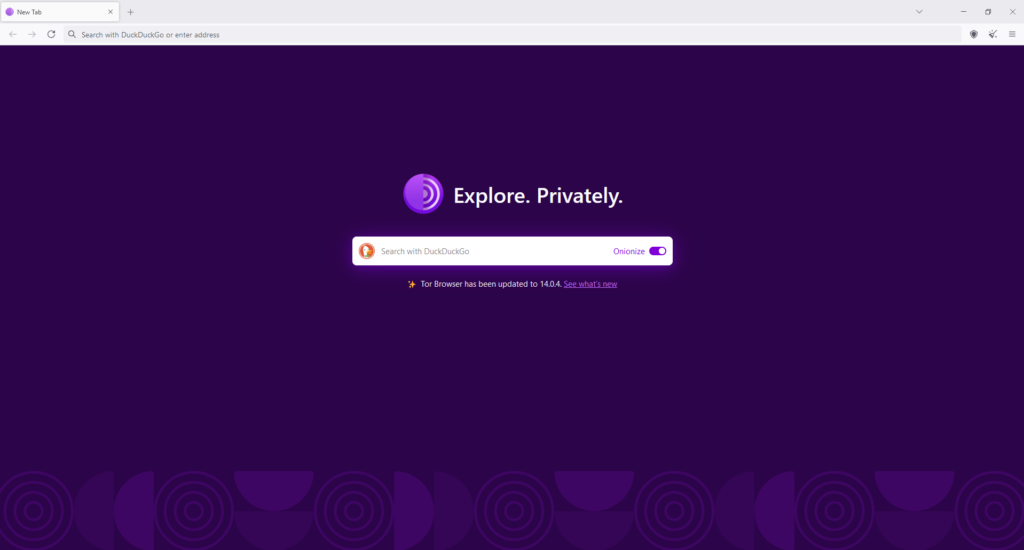

Une fois démarré, vous pouvez constater qu’il ressemble comme 2 gouttes d’eau à son père Firefox, mais aussi à ses cousins Chrome et Opéra.

Ici, c’est DuckDuckGo le Boss !

Dans un deuxième temps, en regardant la barre de recherche, survient le premier choc visuel : le moteur de recherche par défaut est bien différent de Google Search ou Microsoft Bing. Tout ce qui enregistre, traque, surveille n’a clairement pas la côte ici. A la place, une tête de canard insolent vous regarde de haut.

Je vous présente DuckDuckGo, le moteur de recherche le plus discret au monde.

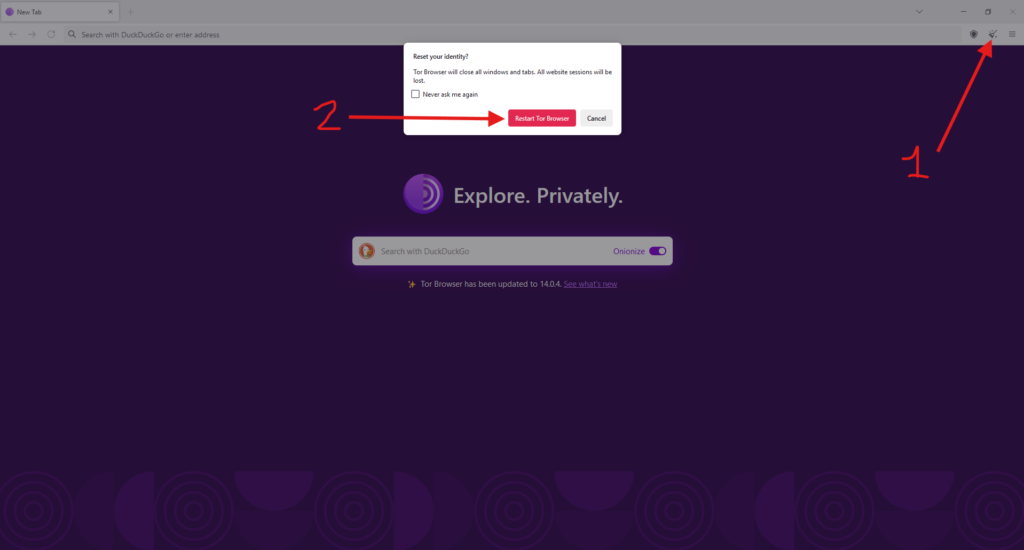

Changer d’identité comme dans les films d’espionnage ?

La nouvelle identité sur Tor consiste à créer une nouvelle session de navigation en réinitialisant certaines informations associées à l’utilisateur actuel, telles que l’adresse IP et l’historique de navigation. Cela permet de se dissocier des actions précédentes et de rendre plus difficile pour un observateur de relier des activités en ligne à un utilisateur spécifique.

Il suffit pour cela de cliquer sur le balai en haut à droite.

Attention : cela fermera tous vos onglets actifs ainsi que vos sessions.

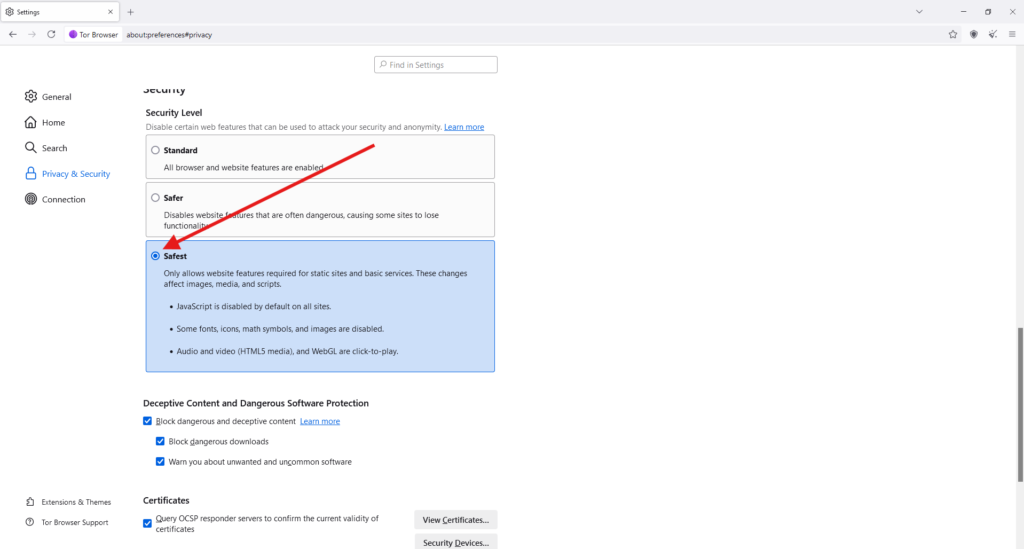

Javascript n’est pas votre ami !

Faîtes taire la balance !

Le chasser aura des conséquences

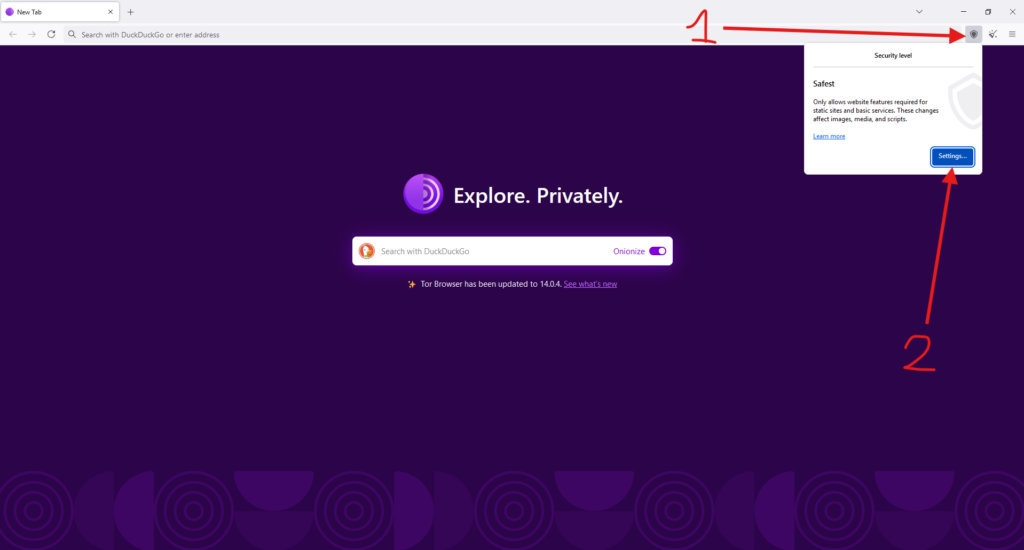

Les 3 niveaux de sécurité

Cet icone en forme de bouclier change de couleur selon le niveau de confidentialité choisi. Ici, on le voit opaque, signifiant que le réglage est le plus strict possible. En cliquant sur le bouclier, on accède au menu de sécurité.

Autres précautions

Laisser Tor en langue Anglaise

Même si la tentation est grande, je vous enjoins vivement à garder le navigateur Tor Browser en Anglais. Là encore, c’est une question de bon sens, et pas d’informatique. Le nombre de pages vues en Anglais dans le monde entier est infiniment plus élevé que celles en Français, ce qui rend donc toute identification encore plus complexe.

N’ouvrez pas de fichiers dans Tor

C’est clair, c’est simple !

Ne mettez pas votre écran en pleine largeur

J’avoue, celle là est un peu parano, et à vrai dire, l’impact est minime. Mais c’est tout de même bon à savoir pour les puristes.

N’utilisez pas d’autres navigateurs en même temps

Il est alors possible (sans entrer dans les détails) de faciliter son identification par recoupements d’historiques et de dates.

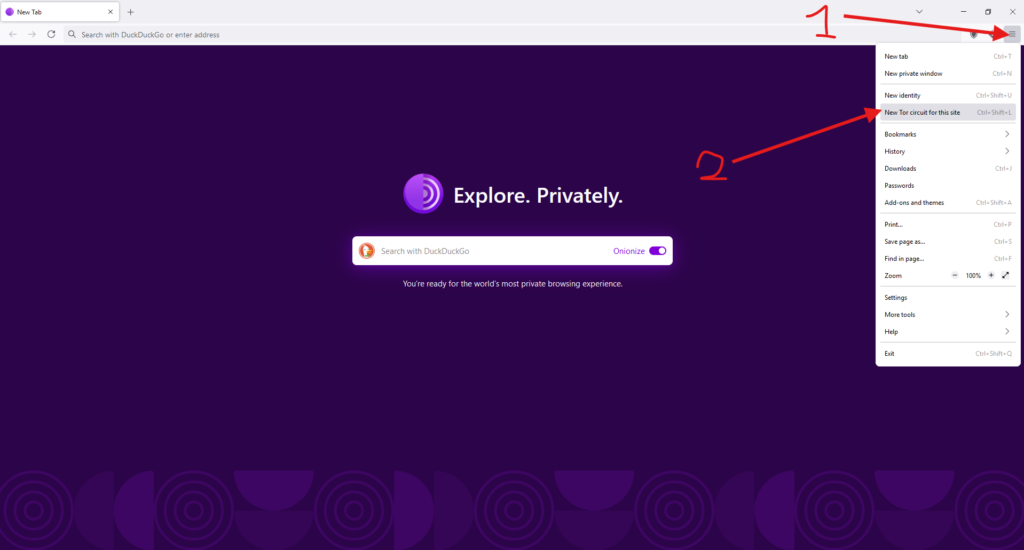

Changez de circuit si une page est récalcitrante

En cliquant sur le menu burger, puis sur “New Tor circuit for this site”, vous forcez Tor à changer de circuit pour se reconnecter à ce site. Utile quand une page bugge anormalement par exemple.

Au fait, c’est Firefox avec quoi en moins ?

- Historique de navigation :

- L’historique de navigation est désactivé pour éviter de conserver des traces locales des sites visités.

- Cache du navigateur :

- Le cache est désactivé pour éviter que les ressources des sites (comme les images ou les scripts) ne soient stockées sur le disque local, ce qui pourrait être utilisé pour retracer l’utilisateur.

- Cookies :

- Les cookies sont isolés entre les sites. Cela signifie qu’ils ne peuvent pas être utilisés pour suivre un utilisateur au-delà d’un seul site.

- Les cookies de suivi tiers sont désactivés pour éviter qu’un site tiers ne puisse suivre les actions de l’utilisateur à travers différents sites.

- JavaScript :

- JavaScript est limité ou désactivé sur certains sites pour éviter les risques liés à l’exploitation de vulnérabilités dans les scripts (bien que dans la version par défaut de Tor, JavaScript soit généralement activé sur la majorité des sites, sauf dans le cas de pages à haut risque).

- WebGL et WebRTC :

- WebGL et WebRTC sont désactivés pour éviter les fuites d’adresse IP via ces technologies.

- WebRTC, en particulier, peut être utilisé pour détecter l’adresse IP locale et publique de l’utilisateur, ce qui compromettrait l’anonymat.

- Fingerprinting (empreintes numériques) :

- Tor applique des techniques de “canvas fingerprinting” pour empêcher les sites de recueillir des informations uniques sur l’appareil de l’utilisateur, réduisant ainsi les possibilités de profilage.

- Tor cherche également à éviter d’autres types de fingerprinting, comme le fingerprinting basé sur la police de caractères, la résolution d’écran ou les paramètres spécifiques du navigateur.

- Local Storage et Session Storage :

- Ces technologies de stockage côté client sont restreintes pour éviter le suivi de l’utilisateur via des données stockées localement.

- Extensions de navigateur :

- Certaines extensions qui peuvent compromettre l’anonymat (comme celles qui utilisent des services de géolocalisation ou qui collectent des données sur les utilisateurs) sont bloquées.

- Sécurisation de l’empreinte digitale du navigateur :

- Tor utilise un ensemble d’éléments de configuration pour uniformiser les empreintes digitales de tous les utilisateurs, rendant plus difficile pour un observateur de différencier les utilisateurs les uns des autres.

Et les VPN alors ?

Des tunnels privés

Pour faire vite, les VPN sont comme des tunnels privés sécurisant vos connexions et masquant vos coordonnées réelles. Ils servent par exemple à contourner les accords commerciaux pour profiter de services non disponibles normalement dans votre pays. Par exemple, si une chaîne de football est bloquée dans votre région, vous n’avez qu’à vous connecter au VPN en choisissant l’emplacement d’où vient l’offre.

Pourquoi c’est pas forcément une bonne idée

Tor fonctionne en acheminant votre trafic à travers un réseau décentralisé de relais, rendant plus difficile le traçage de votre activité à travers l’Internet. En utilisant des nœuds au sein de ce réseau, vous êtes associé à l’adresse IP du dernier nœud (le “sortie node”), qui masque votre adresse IP réelle. Cela dissocie complètement votre identité des sites que vous visitez.

Un VPN, en revanche, agit comme un tunnel sécurisé entre votre appareil et un serveur distant. Même si votre trafic est crypté, il reste centralisé sur le serveur VPN. connaît donc votre véritable adresse IP (et potentiellement d’autres informations si vous êtes connecté sans précautions supplémentaires).

Il faut garder à l’esprit que celui qui vous dissimule (L’opérateur du VPN ) sait où et qui vous êtes. Il a bien évidemment votre adresse IP. Cela signifie donc que vous devez choisir votre service VPN avec précaution.

Fuyez les VPN’s gratuits !

Nous vous conseillons d’emblée d’éviter les VPN’s gratuits. Ce genre de business est très coûteux en termes de matériel physique et personnel pour surveiller et gérer le service. Au nom de quoi ou de qui des gens mettraient-ils à votre disposition leurs serveurs sans rien en retour ? Souvenez-vous : “Si y’a pas de produit, alors c’est vous le produit !”.

Sans même parler des VPNs gratuits tenus par des organisations pirate, ou pire, gouvernementales… Comme toute technologie, et de manière mondiale, le cyber hacking est avant tout l’affaire des armées et des services d’espionnage divers.

Quid des logs ?

Beaucoup de VPN’s très sérieux conservent néanmoins des traces de leur activité. Ce n’est pas un souci en soi, mais si vous êtes un brin parano, optez plutôt pour un VPN qui ne conserve pas de logs. J’avoue qu’ils sont étrangement tous situés dans des paradis fiscaux, mais opèrent en toute légalité.

Tor Browser vs VPN : 4 – 0

Le comparatif en tableau. Y’a pas photo !

Les VPN ressortent assommés du comparatif avec Tor. Ils se font laminer à tous les niveaux de confidentialité par ce simple navigateur et ses puissants relais.

| Critère | Tor (sans JavaScript) | VPN payant |

|---|---|---|

| Structure du réseau | Décentralisé : le trafic est acheminé à travers plusieurs nœuds indépendants, rendant difficile l’association avec l’utilisateur. | Centré : Le trafic passe par un serveur VPN, où l’opérateur peut connaître votre adresse IP d’origine. |

| Traçabilité de l’IP | Votre adresse IP réelle est masquée par le dernier nœud de sortie. Aucun nœud n’a une vue complète de votre parcours. | L’opérateur du VPN connaît votre adresse IP réelle. Des logs peuvent être conservés, ce qui peut compromettre l’anonymat. |

| Exploitation des vulnérabilités JavaScript | Avec JavaScript désactivé, vous vous protégez contre des attaques de fingerprinting et autres failles exploitant le navigateur. | Le VPN ne protège pas contre les vulnérabilités JavaScript, exposant l’utilisateur à des attaques exploitant le navigateur. |

| Isolement des sessions | Chaque session est isolée. Tor protège contre les tentatives de relier des actions à un même utilisateur. | Le VPN peut permettre de relier des sessions si vous utilisez souvent le même serveur VPN, ce qui pourrait compromettre l’anonymat. |

| Protection contre les attaques étatiques | Plus résistant aux tentatives d’espionnage, avec un réseau distribué difficile à surveiller ou à compromettre. | Moins résistant, en particulier contre des entités étatiques ou des attaques visant un serveur VPN spécifique. |

Oui, je sais, ce n’est pas de ce Thor là qu’il s’agit, mais avouez que ça le fait, non ? Allez, on va pas accabler les VPN plus longtemps, ils ont quand même leur utilité (que ceux/celles qui savent me le disent en commentaires svp) et restent bien plus solides que de simples serveurs proxy.

En conclusion

Pour conclure, un VPN payant ne peut pas atteindre le même niveau d’anonymat que Tor car il ne repose pas sur un réseau décentralisé et ne masque pas autant d’informations liées à votre activité en ligne. Tor, avec JavaScript désactivé, élimine plus de risques liés aux comportements observables et vous offre un anonymat plus solide, notamment en raison de l’architecture du réseau et des protections contre l’exploitation des failles du navigateur.

Vous avez aimé Tor ? Vous avez peut être des questions, je me ferai un plaisir d’y répondre. Laissez un commentaire en bas !